Nature wycofuje potencjalnie przełomowy artykuł o nadprzewodnictwie. Naukowcy fałszowali dane

8 listopada 2023, 09:06Nature wycofało artykuł dotyczący potencjalnie przełomowych badań dotyczących nadprzewodnictwa w temperaturze pokojowej. O ich wynikach informowaliśmy w marcu bieżącego roku. Teraz na łamach Nature opublikowano oświadczenie, z którego dowiadujemy się, że 8 z 11 autorów oryginalnej pracy stwierdziło, iż nie oddaje ona dokładnie pochodzenia badanych materiałów, przeprowadzonych pomiarów oraz protokołów zastosowanych podczas analizy danych. Media podejrzewają, że autorzy artykułu dopuścili się fałszowania danych.

Jak tatuowali się Scytowie? Naukowcy i tatuażyści zbadali tatuaże kobiety sprzed 2500 lat

4 sierpnia 2025, 16:02Pochodzące z VI-IV wieku p.n.e. cmentarzysko kurhanowe Pazaryk reprezentuje klasyczny etap rozwoju miejscowego wariantu kultury scytyjskiej. Jest słynne z zachowanych zabytków z materiałów organicznych, szkieletów koni ze wspaniałymi uprzężami i najstarszymi siodłami, odzieży i instrumentów muzycznych. Już w latach 40. XX wieku na skórze jednego z pochowanych mężczyzn zauważono tatuaże. W XXI wieku, dzięki zastosowaniu nowoczesnych technik obrazowania, okazało się, że wspaniałe tatuaże pokrywają skórę większej liczby ludzi.

Ultradźwiękowy tampon

28 czerwca 2006, 15:17Amerykańska armia chce opracować przenośne urządzenie, które za pomocą ultradźwięków tamowałoby krwawienia wewnętrzne, powstałe wskutek ran odniesionych w boju. Takie urządzenie powinno znacząco zmniejszyć liczbę śmiertelnych ofiar operacji wojskowych. Można by je zabierać na pole bitwy i na bieżąco udzielać pomocy potrzebującym, a ponadto eliminowałoby ono konieczność przeprowadzania ryzykownych operacji.

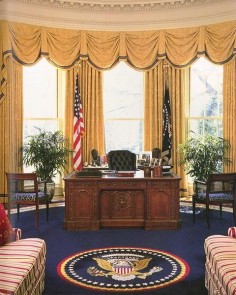

Zabójcza prezydentura

5 stycznia 2009, 10:46Owalny Gabinet, a właściwie rodzaj rozwiązywanych w nim problemów postarza kolejnych prezydentów USA o dwa lata w ciągu każdego roku kadencji. Dr Michael Roizen podkreśla, że stres przekłada się na siwiejące włosy, zmarszczki i wahania wagi. Naukowiec prześledził zapiski medyczne Białego Domu, cofając się aż do prezydentury Teodora Roosevelta.

Apple poruszyło lawinę?

3 marca 2010, 17:25Wczorajsza informacja o pozwie, jaki Apple wytoczyło firmie HTC, wywołała olbrzymi oddźwięk w świecie IT. Jasnym jest bowiem, że tak naprawdę prawdziwym celem Apple'a jest Android i jego twórca, firma Google.

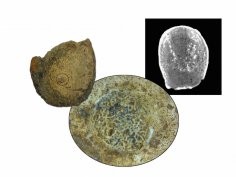

Certyfikat czystości sprzed 2 tys. lat

27 grudnia 2011, 17:07Izraelscy archeolodzy poinformowali w pierwszy dzień Świąt Bożego Narodzenia o odnalezieniu w pobliżu Ściany Płaczu certyfikatu czystości sprzed 2 tys. lat. Gliniana pieczęć z napisem w języku aramejskim "czysty dla Boga" oficjalnie potwierdza istnienie praktyk, które dotąd znano tylko z Miszny, jednego z podstawowych tekstów rabinicznych. Wspomina się tam o pieczęciach, które pielgrzymi wykorzystywali jako żetony.

Peruwiańska świątynia sprzed 5000 lat

14 lutego 2013, 11:57Archeolodzy z peruwiańskiego Ministerstwa Kultury odkryli w miejsu archeologicznym El Paraiso świątynię liczącą sobie 4-5 tysięcy lat. W prawym skrzydle głównej piramidy odkopano palenisko związane z większą strukturą, którą zidentyfikowano jako miejsce kultu

Znaleziono 'unieważnioną' majańską siedzibę władz

11 czerwca 2014, 14:50Na stanowisku Nixtun-Ch'ich' w departamencie Petén w Gwatemali odkryto majański budynek kolegialny sprzed ok. 700 lat. Znajdują się w nim ołtarze, kadzielnice oraz przedstawienia zwierząt.

Wśród dinozaurów nie tylko hadrozaury cierpiały na nowotwory

22 lutego 2016, 11:51Naukowcy odkryli w kręgu tytanozaura 2 rodzaje zmian nowotworowych. O ile znalezienie na skamieniałościach zadrapań czy ugryzień jest dość częste, o tyle fosylia ze śladami choroby, a zwłaszcza nowotworu, to prawdziwa rzadkość.

W Sambie odkryto poważną dziurę sprzed kilku lat

25 maja 2017, 11:25Eksperci zidentyfikowali liczący sobie 7 lat błąd w serwerze Samba. Dziurę można wykorzystać za pomocą zaledwie jednej linijki kodu. Musi być jednak spełnionych kilka warunków. Do przeprowadzenia udanego ataku konieczne jest, by na otwartym dostępnym przez internet porcie 445 można było współdzielić pliki i drukarki, by współdzielone pliki miały prawa zapisu i by napastnik znał lub mógł odgadnąć ścieżkę dostępu do tych plików